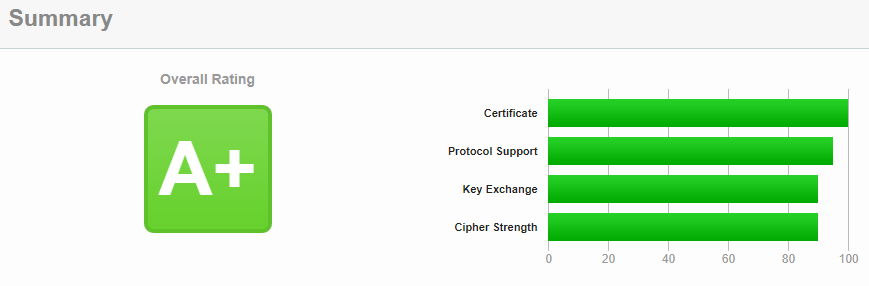

Onze security waarborgt uw veiligheid

Als logistieke onderneming wilt u dat de door u vervoerde goederen op een betrouwbare manier worden vervoerd en veilig aankomen op de plaats van bestemming. U doet er alles aan om het verliezen van een zending of het beschadigd aankomen van een lading tegen te gaan. Maar hoe is de beveiliging en veiligheid van uw logistieke software geregeld?